Las 5 claves para entender qué es Pegasus

Las 5 claves para entender qué es Pegasus: el 'software' que ha espiado el móvil de Pedro Sánchez

Esto es todo lo que se conoce de Pegasus, el software espía más famoso del mundo, una herramienta para controlar todos los movimientos sin dejar rastro.

3 mayo, 2022 16:33Noticias relacionadas

El presidente del Gobierno, Pedro Sánchez, y Margarita Robles, ministra de Defensa, son los últimos nombres de políticos españoles cuyos móviles han sido espiados. Con la confirmación de que sus teléfonos estuvieron infectados con el software espía Pegasus, el Gobierno de España se suma a larga lista de personas afectadas por el uso esta herramienta, entre los que están las más de 60 relacionadas con el movimiento independentista catalán que han aparecido en las últimas semanas.

El Ejecutivo ha pasado así de ser acusado de orquestar el espionaje masivo a autoridades catalanas, a ser una víctima más de uno de los virus informáticos más conocidos en todo el mundo y al que solo tienen acceso, en teoría, gobiernos y agencias de seguridad nacional. NSO Group, sus creadores, aseguran que solo se desarrolló para combatir el terrorismo y el crimen.

Además de Pedro Sánchez o Pere Aragonès, desde su aparición en 2016, Pegasus ha servido para espiar a figuras conocidas como el presidente francés, Emmanuel Macron o el antiguo CEO de Amazon, Jeff Bezos. Ahora, Pegasus vuelve a estar en boca de todos en España, pero ¿qué es exactamente y de qué es capaz este virus espía?

¿Qué es Pegasus?

Pegasus es un software espía, o lo que se conoce también como spyware. Es decir, un virus informático diseñado para espiar desde el teléfono móvil todos los movimientos, archivos, localización y conversaciones de una persona. Su principal objetivo es recopilar el mayor número de datos posibles, sin ser detectado, para después desaparecer del dispositivo sin dejar apenas rastro.

Existen muchos otros spywares, pero Pegasus y sus creadores, la empresa israelí NSO Group, son los más conocidos hasta el momento por su amplia utilización a nivel internacional, gran eficacia y los sucesivos informes que reflejan más de 50.000 víctimas en todo el mundo. En teoría, porque al ser tan difícil de detectar, se sospecha que podría haber muchos más afectados.

Pegasus

La empresa israelí asegura haber vendido Pegasus únicamente a gobiernos con la intención de ayudarles a combatir el terrorismo y el crimen. Sin embargo, entre los espiados hay periodistas, políticos, activistas y defensores de los derechos humanos, que han encontrado en sus teléfonos a este intruso.

México y Marruecos son los países que más licencias para espiar con Pegasus tienen, según informaron Forbidden Stories y Amnistía Internacional. Cada Estado debe pagar una licencia por cada móvil que quiera espiar con este software. No obstante, ningún estudio señala directamente el origen de cada infección, los expertos en ciberseguridad consideran prácticamente imposible detectar quién lo ha enviado, al contrario que los métodos de infección y el comportamiento del software, que sí son más accesibles.

¿Cómo se infecta un móvil?

Hasta el momento, en los análisis que se han hecho de teléfonos infectados por este spyware se han detectado dos métodos principales de infección: uno requiere de la participación de la propia víctima —aunque de forma involuntaria—. Y en el otro, el más peligroso, no hace falta que el propietario del teléfono haga nada.

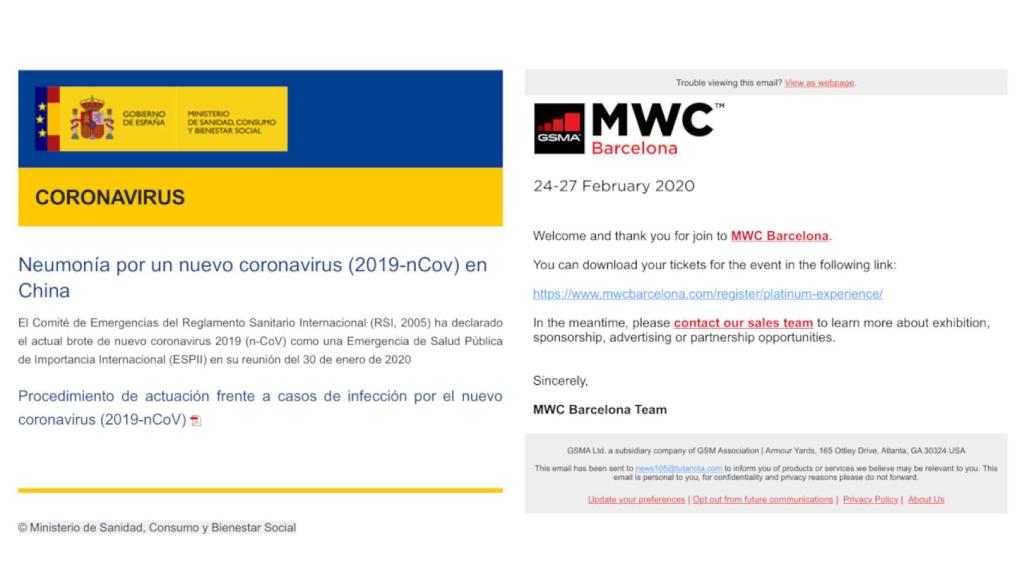

Desde que se conoce la existencia de este malware de espionaje en 2016 se sabe que buena parte de las infecciones se producen mediante phishing: correos y SMS en los que se engaña a la persona para que pinche en un enlace o descargue un archivo tras el cual está Pegasus. Se trata de un sistema sencillo que permite dirigir el ataque a una persona en concreto, aunque cada vez más los usuarios están concienciados contra este tipo de estafas informáticas.

Phishing de Pegasus Omicrono

Para asegurarse el éxito, Pegasus desplegó con los años un segundo método mucho más efectivo que se complementa con el phishing. El software se vale de vulnerabilidades de día cero, brechas de seguridad desconocidas dentro del sistema operativo del teléfono que no necesitan que el usuario interactúe con ningún reclamo. Es decir, se puede infectar un teléfono sin que el usuario lo toque.

Entre estos fallos del sistema están WhatsApp o iOS, que han ido solucionando las brechas conocidas por las que ha entrado el software de NSO. Por ejemplo, una simple llamada a través de WhatsApp, aunque la víctima no descolgara la llamada, bastaba para introducir Pegasus en el móvil.

De todas formas, hay que tener en cuenta que ningún software está 100% libre de tener pequeñas brechas de seguridad, las cuales van localizando los hackers y utilizan como moneda de cambio en la dark web para seguir atacando dispositivos.

¿Qué móviles afecta?

Tanto si se usa Android como un iPhone, la empresa israelí ha desarrollado su software espía para alcanzar a ambos sistemas operativos. Su compatibilidad con los dos sistemas que abarcan casi todo el mercado, además del uso de vulnerabilidades y phishing para llegar a ellos, amplían el alcance de este virus a casi cualquier móvil del mundo.

Aun así, no todo el mundo es un objetivo potencial, pues hasta ahora solo se ha encontrado en terminales de personas relacionadas con la política, como periodistas, defensores de derechos humanos, políticos, o sus familiares. Los métodos de infección se programan para que sólo lleguen a los móviles de esas personas.

¿Qué datos recoge?

Una vez dentro del teléfono, Pegasus se esconde entre el sistema para recopilar el mayor número de datos posibles. El Gobierno de España calcula que del móvil del presidente se robaron 2,6 gigabytes de información, lo que equivaldría a unos 15.000 documentos en formato Word.

Pegasus

Aunque no se conoce la naturaleza de esos datos, sí se sabe que Pegasus puede robar todo tipo de archivos, de fotos y documentos, pero más importante: puede controlar elementos del móvil como el micrófono para grabar audios o rastrear la ubicación de su usuario.

Además, el software es capaz de reconocer con qué otras personas se han reunido la víctima al analizar las conexiones inalámbricas con otros dispositivos o enviar y recibir mensajes para registrar las conversaciones por chat de WhatsApp, Telegram, Facebook, Twitter e incluso Skype. También puede analizar el sistema en busca de contraseñas de las redes WiFi con el fin de poder entrar a su red e infectar a más personas, según otros casos de estudio.

¿Cómo se detecta?

Aunque la mayoría de virus informáticos suelen dejar un rastro claro consumiendo muy rápido la batería o provocando fallos en el sistema. Los spywares como Pegasus están diseñados para ser mucho más sigilosos, por lo que para detectarlos es necesario un análisis forense minucioso como el que ha realizado Citizen Lab de algunos móviles implicados en el caso Catalangate.

Logo de MVT GitHub

Para salir de dudas desde casa, Amnistía Internacional creó el programa Mobile Verification Toolkit o MVT con el que realizar una comprobación inicial y que se puede encontrar gratis en el portal para desarrolladores GitHub. Aunque su instalación es algo compleja para quienes no tengan unos conocimientos básicos de programación. Más sencilla es la aplicación iMazing basada en el programa de Amnistía Internacional que se puede usar gratis desde iOS, macOS y Windows.

No está claro, si actualmente Pegasus sigue activo, NSO Group ahora mismo no hace ninguna referencia a su spyware, aunque eso no implica que los gobiernos a los que ha vendido este producto en los últimos años no sigan haciendo uso de él o que Pegasus haya acabado vendiéndose en el mercado ilegal.