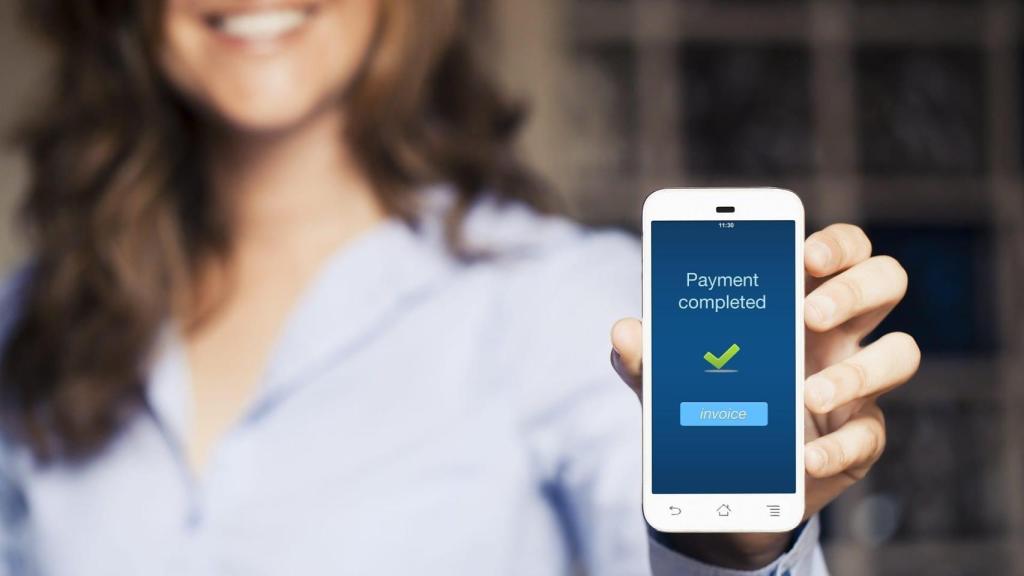

Pagando con el móvil Omicrono

La nueva ley de ciberseguridad que lo cambia todo en España: así te afecta al pagar con el móvil o la tarjeta bancaria

La industria de pagos digitales en España está adoptando la supervisión en tiempo real para combatir la creciente industrialización del fraude.

Más información: Pagar con tu móvil Android será totalmente distinto: la app Wallet de Google recibe un profundo lavado de cara

España se sitúa a la vanguardia de la transformación digital mientras el ecosistema financiero evoluciona hacia modelos de seguridad mucho más dinámicos y eficientes. Esto, junto con la necesidad de una autonomía estratégica en diferentes ámbitos, acelera propuestas como el uso de Bizum en nuevos entornos.

El incremento masivo de los pagos electrónicos está obligando a las empresas a replantearse la forma en la que protegen los datos sensibles de sus clientes.

La proliferación de terminales conectados y dispositivos inteligentes ha creado un escenario de conveniencia sin precedentes para todos los usuarios. Sin embargo, esta expansión tecnológica también ha multiplicado los puntos vulnerables que los ciberdelincuentes intentan aprovechar de manera constante.

Un coche cargando Omicrono

Los sistemas de pago en puntos de recarga de vehículos eléctricos y las máquinas de pago en el transporte público son ejemplos claros de esta nueva infraestructura distribuida. Estos entornos suelen estar desatendidos y se encuentran fuera de los perímetros de seguridad tradicionales que las empresas solían vigilar.

Las previsiones actuales indican que las pérdidas económicas por actividades fraudulentas podrían alcanzar cifras astronómicas en los próximos dos años. Este contexto de riesgo creciente ha impulsado la creación de normativas internacionales mucho más estrictas para el sector financiero.

La implementación del estándar PCI-DSS v4.0.1 (PDF) marca un cambio de paradigma fundamental para todas las organizaciones que gestionan transacciones con tarjeta. Ya no es suficiente con realizar auditorías periódicas que solo muestran una fotografía estática de la seguridad de la empresa.

La llegada de la supervisión continua

El nuevo estándar de seguridad exige que las compañías mantengan una vigilancia constante y una capacidad de detección en tiempo real. Esta transición busca asegurar que los controles de protección estén activos y operativos durante cada segundo del año.

La supervisión continua permite identificar cualquier comportamiento anómalo antes de que se convierta en una brecha de datos irreparable. Las empresas deben ser capaces de demostrar este cumplimiento mediante pruebas objetivas y registros automatizados de su actividad diaria.

El uso de inteligencia artificial se ha vuelto una pieza clave para analizar el inmenso volumen de datos que generan los pagos digitales. Estas herramientas pueden detectar patrones sospechosos que pasarían totalmente desapercibidos para los métodos de monitorización manuales.

Un móvil tras haber pagado con él Omicrono

La automatización de estos procesos de reporte agiliza enormemente las labores de auditoría y reduce la carga administrativa de los equipos técnicos. Las organizaciones que adopten estas tecnologías ganarán una ventaja competitiva basada en la confianza y la resiliencia operativa.

El concepto de aseguramiento continuo implica que la seguridad se integra de forma nativa en cada proceso de negocio de la entidad. Esta filosofía permite que el ecosistema de pagos sea mucho más robusto frente a las amenazas que surgen cada día.

Nuevos marcos legales y normativos

Esta ley ha introducido obligaciones legales que refuerzan la necesidad de contar con infraestructuras digitales mucho más seguras. A partir de septiembre de este año, las empresas deberán cumplir con requisitos de información muy específicos sobre sus niveles de protección.

El cumplimiento normativo ha pasado de ser un ejercicio burocrático a convertirse en una necesidad estratégica para la continuidad de cualquier negocio. El impacto de una sanción económica o de una pérdida de reputación puede ser elevado para las compañías que no se adapten.

Las empresas ahora centran su atención en la capacidad de respuesta ante incidentes y en la prevención proactiva del fraude. La pregunta fundamental ya no es si se cumple la norma, sino si la organización es capaz de resistir un ataque real.

La implementación de estas medidas también ayuda a combatir la industrialización del cibercrimen que se observa en los últimos tiempos. Las redes de delincuentes operan con recursos avanzados, lo que obliga a las empresas a utilizar herramientas de defensa igualmente sofisticadas.

Riesgos específicos en entornos de pago modernos

Los dispositivos que operan de forma autónoma en la vía pública presentan riesgos físicos que no existen en una oficina convencional. El acceso físico a los terminales permite a los atacantes intentar manipulaciones de hardware o cambios en el software del sistema.

El intercambio de tarjetas SIM es una de las amenazas emergentes que más preocupa a los expertos en seguridad de redes móviles. Si un atacante logra comprometer la conexión de un terminal, podría utilizarla para acceder a otros puntos de la red corporativa.

Imagen de un TPV Omicrono

La manipulación del firmware de los dispositivos es otro vector de ataque que requiere una vigilancia extrema por parte de los fabricantes. Los puntos ciegos en la visibilidad de la red son el lugar ideal para que los ciberdelincuentes operen sin ser detectados.

Las herramientas tradicionales de seguridad informática a menudo no están optimizadas para gestionar las particularidades de los entornos IoT. Se necesitan soluciones que comprendan el comportamiento específico de los terminales de pago y sus protocolos de comunicación.

Capacidades tecnológicas de vanguardia

La tecnología de detección de anomalías y amenazas ofrece funciones que transforman la gestión de la seguridad en las redes distribuidas. Los sistemas modernos son capaces de aprender cuál es el comportamiento normal de un dispositivo para señalar cualquier desviación.

- La monitorización constante de cada activo conectado asegura que no existan terminales olvidados o sin protección.

- La identificación de patrones de tráfico sospechosos permite bloquear ataques antes de que los datos sean extraídos del sistema.

- La generación de alertas automáticas reduce el tiempo de reacción de los centros de operaciones de seguridad.

- Los informes detallados para auditorías facilitan demostrar ante terceros que se cumplen todos los requisitos legales.

- La integración con las redes móviles globales permite aplicar estas políticas de seguridad en cualquier lugar del planeta.

- El control de los datos en tránsito garantiza que la información viaje de forma cifrada y segura hacia los servidores centrales.

- La validación de los controles de gobernanza asegura que las políticas de la empresa se apliquen de forma uniforme.

- La automatización de la respuesta ante incidentes permite aislar terminales comprometidos de forma remota y segura.

Estas capacidades permiten que las empresas escalen sus operaciones sin comprometer la seguridad de sus clientes. La tecnología actúa como un facilitador que elimina las barreras técnicas asociadas a la gestión de grandes parques de dispositivos.

El éxito de una estrategia de seguridad depende en gran medida de la calidad de los datos de monitorización disponibles. Cuanta más información tenga el sistema sobre el estado de la red, mejor podrá predecir y neutralizar las amenazas potenciales.

La seguridad como pilar de la competitividad

En el mercado actual, la seguridad se ha convertido en un elemento diferenciador que atrae a clientes y socios de primer nivel. Las empresas que demuestran un compromiso real con la protección de los datos son las que mejor posicionadas están para liderar el futuro.

La confianza es el activo más valioso en el sector financiero y se construye mediante hechos y tecnologías verificables. El cumplimiento del estándar PCI-DSS v4.0.1 es una señal clara de que la organización se toma en serio su responsabilidad social.

La adopción de modelos de supervisión continua permite a las entidades ser más ágiles ante los cambios en el panorama de amenazas. La seguridad estática es cosa del pasado y solo los sistemas dinámicos pueden ofrecer una protección real en el siglo veintiuno.