Hacker.

Hackers intentan robarte los datos a través de tu correo: cómo detectarlo

Una campaña de "falsa descarga" llega a España: hackers intentan hacerse con tus datos a través de correos electrónicos.

Noticias relacionadas

El coronavirus ha provocado, entre otras cosas, que los ciberdelincuentes casi campen a sus anchas en España. Las campañas de estafas y ataques cibernéticos se han disparado en los últimos meses, y no pasa día en el que no hablemos de una de estas ocasiones. En este caso, volvemos a advertir sobre una de estas campañas que pretende robarnos nuestros datos bancarios.

Esta campaña, detectada por la web Proofpoint, opera en España además de en otros países, como Reino Unido, Estados Unidos, Canadá, Alemania, Francia o Italia. Usa el conocido sistema de "falsa descarga", es decir, pretende que la víctima descargue el archivo malicioso que se encargará de toda la operación.

Como ya es habitual, esta y prácticamente todas las campañas de índole similar se basan en correos electrónicos, mandando mails a las víctimas para que estas 'piquen' en la estafa y que así el malware pueda actuar.

Así funciona este nuevo malware

Malware en un Android.

El sistema usa las mismas tácticas de engaño que usan los ya conocidos ataques phishing, que se hacen pasar por organizaciones u otras personas para convencer a la víctima de que descargue ciertos archivos. Esta campaña detectada por Proofpoint usa los correos electrónicos y la falsa descarga para distribuir un malware. En este caso, se aprovechan de la creciente preocupación de los usuarios por cuestiones de ciberseguridad.

Los miles de mensajes enviados en esta campaña intentan hacerse pasar por organizaciones del sistema educativo, la Administración Pública, sector industrial, etcétera. Los ataques TA569 incluían enlaces a webs con inyecciones de HTML SocGholish, que es el encargado de realizar todo el proceso.

Se realizan inyecciones de código que analizan diversos aspectos del equipo de la víctima, como serían su sistema operativo o sus apps. Una vez analizado, se procede a comprobar si se cumplen ciertas condiciones para que el ataque sea fructífero. Si es así, se muestra una página de actualización falsa en el navegador, para hacer creer al usuario que este necesita actualizar su dispositivo para protegerse.

La idea detrás de estas páginas es que el usuario descargue un archivo JavaScript o HTA, dando igual los motivos. Se ejecuta un script que registra la huella digital del sistema y así descargar la siguiente fase del malware y distribuirlo gracias a la geolocalización de la víctima.

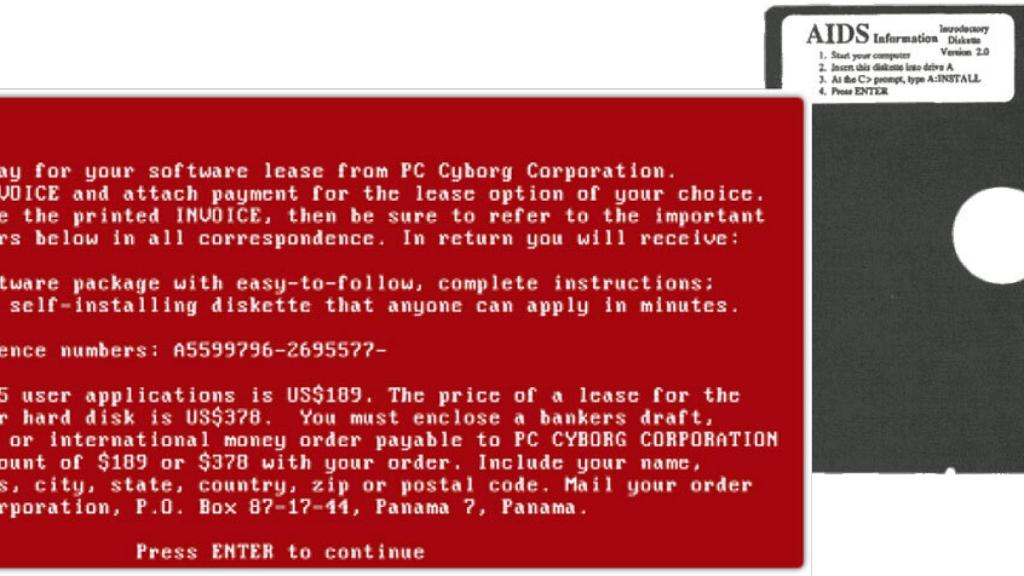

Ejemplo de troyano. AIDS

Una vez el malware ha hecho su "magia", ahora puede inyectar el troyano Chthonic oculto en su interior, además de un software de control remoto, NetSupport. El primero, como es lógico pensar, quiere robar nuestros datos bancarios mientras que el segundo es una app de acceso remoto que se suele emplear para atacar ordenadores de forma remota.

Cómo evitarlo

Las actualizaciones de sistema o de apps para ciberseguridad se realizan desde las propias aplicaciones o desde el mismo sistema. No necesitas descargar archivos en la gran mayoría de ocasiones, sobre todo en el caso de las actualizaciones de sistema. Por lo tanto, si un correo electrónico te pide que descargues dicha actualización no lo hagas, ya que posiblemente sea un engaño.

Por otra parte, es importante no solo que verifiques los remitentes de los correos que recibes, sino los archivos adjuntos a los mismos. Comprueba la veracidad de los archivos y nunca descargues nada sin haber comprobado todo esto antes.