¿Cómo comprobar si tu móvil ha sido víctima de espionaje del spyware Pegasus?

Cómo saber si tu móvil está infectado con Pegasus, el software que espió a independentistas catalanes

Pegasus es un software israelí usado para espiar a empresarios, periodistas o políticos y ahora se ha conocido que fue especialmente usado en Cataluña.

18 abril, 2022 18:31Noticias relacionadas

Una información de The New Yorker ha revelado que el software espía Pegasus fue usado en 60 independentistas catalanes, incluyendo en presidente de la Generalitat Pere Aragonès. Esta información complementa la publicada en su día por The Washington Post en la que se ponía sobre la mesa cómo el software israelí había sido usado en varios países del mundo para espiar teléfonos a periodistas, activistas, políticos e incluso empresarios, un caso tan amplio y extenso que llevó a la propia Apple a denundiar a NSO, la desarrolladora del programa espía.

Tal es la amplitud del programa y la extensión de los usuarios a los que ha podido afectar este softaware que cualquier usuario de España puede comprobar si su teléfono ha sido infectado por Pegasus. Para ello, un grupo de investigadores implicado en el caso ha desarrollado una herramienta de software que verifica si nuestro teléfono móvil ha sido infectado con Pegasus.

Esta herramienta segura que podrá leer los datos de nuestro smartphone y comprobar así si hemos sido hackeados con el software de la compañía israelí NSO Group. Hay que aclarar que si eres un ciudadano común, es más que probable que estés a salvo y que tu teléfono no haya sido intervenido. Sin embargo, si desempeñas labores como político o periodista en los países envueltos en el caso de Pegasus, es recomendable que uses esta herramienta.

¿Podría estar infectado?

Estatua de un pegaso

Pegasus es lo que se conoce como un spyware, es decir, un software espía. Ha sido desarrollado por la empresa ubicada en Israel NSO Group y se vende a gobiernos y ejecutivos a nivel internacional. Aunque en la práctica, por los datos conocidos de los perfiles afectados, se sospecha que el uso ha sido mucho mayor y con más manga ancha del licenciado.

Es capaz de intervenir todo tipo de dispositivo, ya tenga este iOS o Android, pues aprovechó una vulnerabilidad en WhatsApp para colarse en el móvil del usuario. La investigación de una quincena de medios, Amnistía Internacional y Forbidden Stories, reveló una lista de más de 50.000 números de teléfono infiltrados. De estas 50.000 personas, se estima que 37 fueron infectadas con Pegasus.

Hacker

En ella se encontraban los ya mencionados periodistas, activistas, políticos de alto calado, funcionarios y reporteros, así como personas cercanas a estas personalidades, como es el caso del periodista saudí Jamal Khashoggi; dos mujeres cercanas al periodista estaban incluidas en esa lista. Algunos de los clientes de NSO, por cierto, son agencias militares, agencias de inteligencia gubernamentales u organizaciones de seguridad.

Este software no es ni mucho menos nuevo; su primera aparición fue en 2016, pero ha llegado a afectar a muchísimas personalidades, entre ellas políticos en España. Países como Catar, México, Emiratos Árabes Unidos, Baréin o Marruecos usaron este software para espiar a sus ciudadanos.

Este contexto sirve para darnos cuenta de que si no pertenecemos a ramas afectadas por dicho espionaje, es muy difícil que nuestro teléfono pueda estar intervenido por Pegasus, especialmente teniendo en cuenta que quienes lo usan son organizaciones que buscan espiar a periodistas o activistas.

¿Cómo comprobarlo?

Logo de MVT GitHub

La mobile Verification Toolkit es una herramienta desarrollada por investigadores que han trabajado con Amnistía Internacional en este caso. La idea detrás de esta colección de herramientas de software es la de "simplificar y automatizar el proceso de recopilación de rastros forenses útiles para identificar un posible compromiso en dispositivos Android e iOS".

Para instalar este software, necesitaremos usar macOS o Linux y seguir los pasos que la página de GitHub otorga. Una vez hechos, dependiendo de qué dispositivo usemos podremos realizar comprobaciones en nuestro teléfono mediante comandos. Podremos revisar las copias de seguridad de iTunes, desencriptar dichas copias de seguridad o revisar copias de seguridad de Android, siguiendo una serie de pasos en las terminales de Linux y Mac.

Hacker.

Hay que dejar claro que para que el programa pueda realizar su labor, requiere acceso a nuestros datos mediante las copias de seguridad. De nuevo, este software es seguro, pero tienes que tenerlo en cuenta antes de continuar y tener precaución.

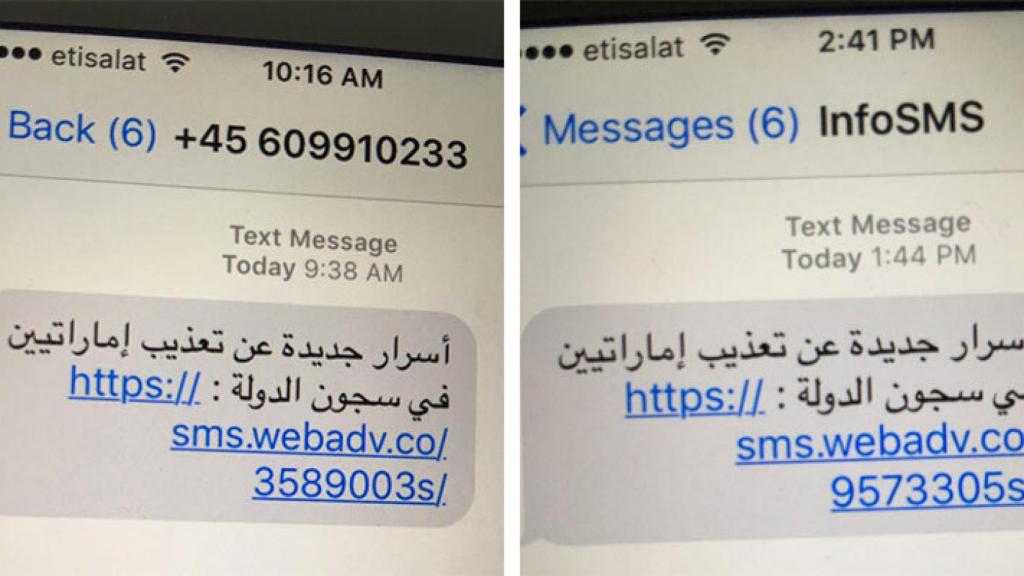

Las capacidades de Pegasus son muchas; es capaz de rastrear desde la ubicación de la víctima hasta sus mensajes privados, además de grabar conversaciones o detectar con qué usuarios ha interactuado la víctima. En un primer momento, Pegasus se expandía mediante mensajes de texto o correos electrónicos para que la víctima descargara el software mediante técnicas de ingeniería social.

Mensajes fraudulentos con enlaces de descarga de Pegasus.

NSO ha llegado a afirmar que puede infectar un teléfono con Pegasus de varias formas, como usar un transceptor inalámbrico o instalarlo de forma manual mediante la sustracción del móvil a la víctima. Una vez dentro, Pegasus puede actuar sin que el usuario necesite realizar ninguna acción específica, y al no dejar rastro, es más difícil de detectar.

Si temes que tu teléfono pueda estar infectado por Pegasus, la mejor estrategia es mantener al día tus dispositivos y apps y tenerlos actualizados frente a vulnerabilidades de sistema que puedan provocar agujeros de seguridad, para así resolverlos y evitarlos.