A la actual crisis del coronavirus cabe sumarle otra amenaza virtual pero no por ello menos grave, la de los ciberdelincuentes. Con el aumento del uso de los equipos informáticos los ciberataques, estafas y vulnerabilidades en sistemas se han multiplicado, lo que no sólo pone en riesgo el quehacer diario de los usuarios sino que también se pone en jaque la seguridad de las empresas, algunas clave en época de confinamiento.

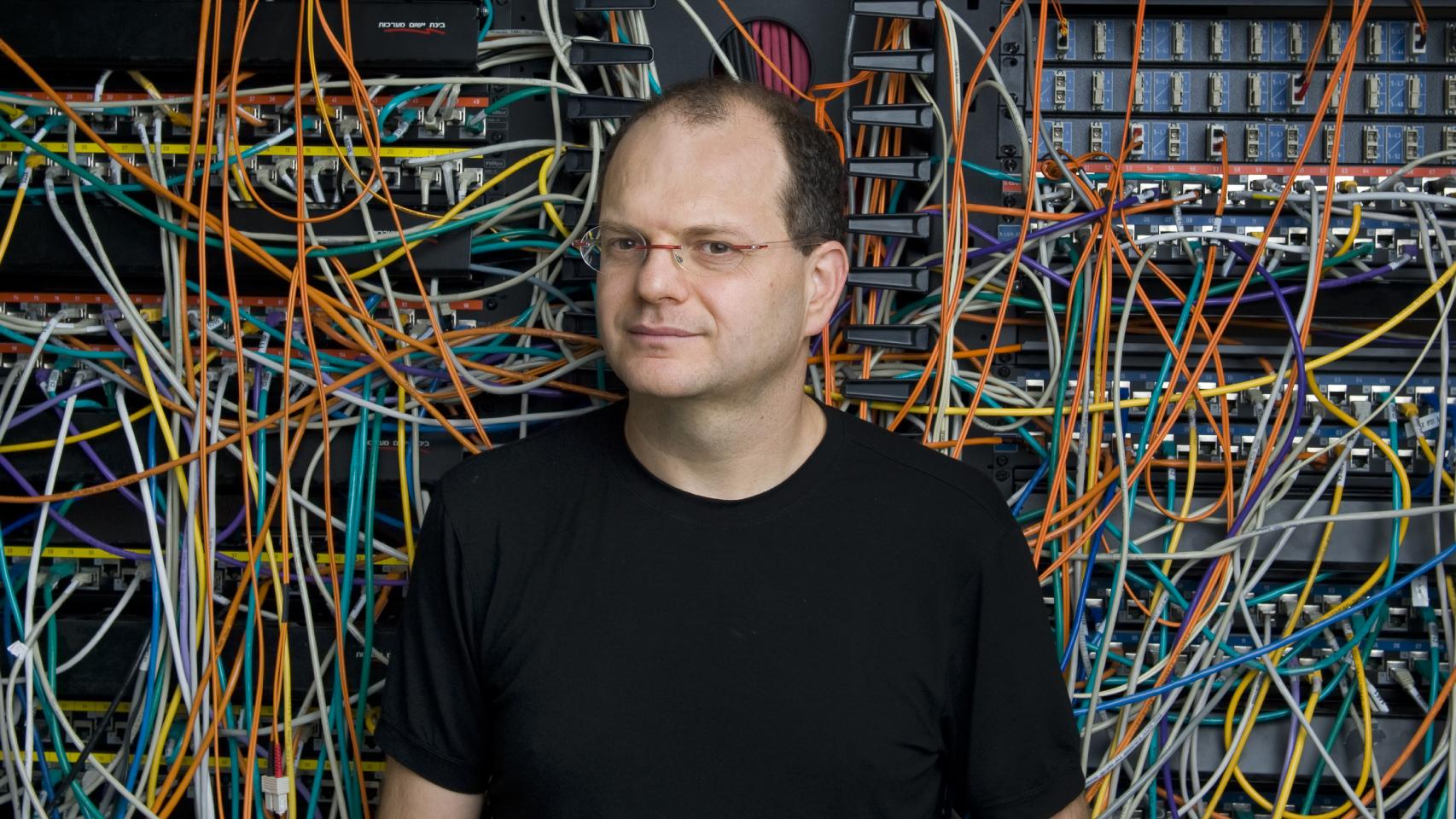

Para conocer hasta qué punto estamos expuestos y vivimos en riesgo, en OMICRONO hemos hablado con Gil Shwed, el ingeniero de software israelí considerado como el padre del firewall informático moderno. Shwed, de 52 años, es el CEO y cofundador de Check Point, la compañía de ciberseguridad pura más grande del mundo, desde ella enarbolan el concepto de "quinta generación" de ciberseguridad, que busca los problemas subyacentes detrás de vulnerabilidades como los conocidos WannaCry y NotPetya en 2017.

Con más de 20 años de experiencia, es una de las figuras más respetadas e icónicas dentro del mundo de la ciberseguridad debido a su amplio conocimiento del sector y las nuevas tecnologías, y cree que las amenazas informáticas han evolucionado tanto en los últimos tiempos que las empresas se han quedado muy atrás, por lo que tendrán que hacer frente a un punto de inflexión para el futuro de su negocio.

Estamos experimentando la crisis del coronavirus, una amenaza viral global con cientos de nuevos infectados cada día. ¿Podría haber una pandemia similar en el mundo virtual?

Teniendo en cuenta que el número de dispositivos conectados a las redes corporativas está en constante crecimiento, podríamos decir que una situación similar puede ocurrir en el mundo virtual. La gran mayoría de empresas no dispone de antivirus o herramientas de seguridad que revisen y controlen todo el tráfico de red del dispositivo para evitar así el robo de información a través de servicios y aplicaciones. Los ciberdelincuentes pueden lanzar campañas masivas de phishing o de infección de malware, algo que ya está ocurriendo, lo que podría poner en peligro miles de dispositivos en todo el mundo.

Un claro ejemplo de esto son los vídeos que se comparten a través de aplicaciones sociales. Generalmente son vídeos que parecen inofensivos, pero que en algún caso pueden contener malware que se infecta el dispositivo sin que el usuario lo sepa, por lo que puede compartirlo con sus contactos, etc.

Gil Shwed, CEO de Check Point.

¿Es el coronavirus una oportunidad para los ciberdelincuentes?

Sin duda. Los ciberdelincuentes se encuentran al acecho de cualquier oportunidad para lanzar campañas masivas de ciberamenazas y esta crisis sanitaria a nivel mundial no iba a ser menos. Desde que se publicasen las primeras noticias sobre la COVID-19, los cibercriminales comenzaron a aprovecharse del interés de los medios de comunicación de todo el mundo como excusa para difundir ciberataques. De hecho, desde principios de enero de 2020 se han registrado 68.000 nuevos dominios relacionados con el coronavirus, y sólo en las últimas dos semanas, la media de ciberataques diarios ha ascendido a 14.000, unas seis veces más de lo habitual.

Por otra parte, en los últimos días hemos detectado un aumento en los intentos de phishing y técnicas de estafa relacionados con las medidas económicas que los gobiernos de todo el mundo están poniendo en marcha para ayudar a las empresas. Asimismo, el 71% de los profesionales de seguridad informaron de un aumento de las amenazas o ataques a la seguridad desde el comienzo del brote de Coronavirus. Así que sí, los cibercriminales aprovechan el coronavirus para su propio beneficio.

Las empresas están fomentando el teletrabajo, ¿qué medidas de seguridad deberían tomar?

La nueva realidad del teletrabajo supone un nuevo reto para la seguridad de los datos corporativos en todo el mundo. Recomendamos a las empresas que implementen las siguientes medidas como parte de su estrategia de ciberseguridad. Deben cambiar su enfoque. Tienen que pasar de una actitud defensiva a preventiva para establecer medidas de seguridad antes de que un ataque llegue a producirse.

Tienen que adoptar una posición de confianza cero: todo debe ser verificado y es imprescindible asegurarse de quién tiene acceso a la información (segmentando los usuarios e implementando medidas de autenticación de factor múltiple). Además, este es el momento de enseñar a la plantilla cómo acceder a la información de forma segura y remota. Asimismo, debe vigilar los accesos a la información a través de cualquier dispositivo: es probable que, en muchos casos, los empleados trabajen desde casa utilizando su propio portátil o su smartphone. Es clave adelantarse y establecer un plan de gestión de amenazas como fugas de datos o ataques que se propaguen desde estos dispositivos a la red corporativa.

Por último, deben comprobar la salud de la infraestructura. Es imprescindible tener una VPN o SDP. Esta infraestructura tiene que ser sólida, y debería testarse para asegurar de que pueda manejar una gran cantidad de tráfico, mientras los empleados trabajan desde casa. También hay que dedicar tiempo a identificar, especificar y etiquetar los datos confidenciales con el objetivo de preparar políticas que aseguren que sólo las personas adecuadas puedan acceder a ellos.

Hemos detectado técnicas de estafa con las medidas económicas de los gobiernos para ayudar a las empresas afectadas por el coronavirus.

¿Existen los mismos riesgos que si el trabajador está en una oficina?

Los riesgos siempre dependen del nivel de seguridad con el que cuenta la red y los dispositivos. El principal problema reside en que se ha generalizado la tendencia a que los empleados hacen uso de sus dispositivos personales como smartphones u ordenadores para trabajar y acceder a datos sensibles, lo que unido al bajo o incluso inexistente uso de herramientas de ciberseguridad. La protección de la información corporativa esté en riesgo.

Otro factor muy importante es la movilidad de los datos. El hecho de trabajar en la oficina hace que el acceso a la información se produzca desde un único lugar (aunque sean muchos los dispositivos que acceden a la información), mientras que con el teletrabajo aumenta el número de puntos de conexión a la red y con ello, crecen significativamente los riesgos. Por tanto, en principio el trabajo de oficina tiene una ventaja en términos de seguridad.

¿Cómo se pueden protegerse las empresas que son esenciales para la sociedad como la luz, el agua o el sistema sanitario?

No, efectivamente no todas las empresas son iguales en cuanto a sus necesidades y medidas de protección, pero en lo que sí son iguales es en la importancia de garantizar una estrategia de ciberseguridad óptima para poder proteger su modelo de negocio. Nos encontramos ante la quinta generación de ciberataques, que incluyen megaataques a gran escala, multivectoriales y de rápida difusión dirigidos de forma indiscriminada contra compañías, individuos y países de forma indiscriminada. Sin embargo, la mayoría de las empresas todavía securizan sus entornos informáticos con soluciones de ciberseguridad anticuadas de segunda y tercera generación (de hace 10 años), que sólo protegen contra virus o ataques a las aplicaciones. Por lo tanto, los principales activos como redes de trabajo, centros de datos virtuales, entornos cloud y los dispositivos móviles quedan expuestos frente a ciberataques.

En ese sentido, las infraestructuras críticas no sólo deben contar con las últimas actualizaciones de los sistemas que utilizan e implementar herramientas de protección que prevengan amenazas, sino que también deben prestar mucha atención a los entornos del internet de las cosas (IoT). La principal ciberamenaza de cara al futuro próximo serán los incidentes que comprometan la seguridad de los dispositivos IoT.

El hecho de que cada vez haya más dispositivos conectados a una misma red aumenta el riesgo de que se produzcan brechas de seguridad. Una de las claves en términos de protección de las infraestructuras críticas reside en contar con una estrategia de ciberseguridad sólida que ayude a optimizar la gestión de amenazas virtuales y contar con los recursos necesarios para hacer frente a cualquier eventualidad. Es necesario consolidar los esfuerzos realizados en materia de ciberseguridad y contar con las herramientas de protección más avanzadas.

Gil Shwed, CEO de Check Point

¿Los hospitales tienen ahora una doble amenaza, el coronavirus y los ciberdelincuentes?

Desgraciadamente, los profesionales del sector sanitario tienen que hacer frente al COVID-19 tanto en el mundo real como en el virtual. De hecho, me han comentado que en España los cuerpos de seguridad del estado anunciaron hace algunas semanas que habían detectado un virus informático capaz de poner en jaque el sistema informático y la ciberseguridad de los hospitales y que ha sido bautizado como NetWalker. Este ciberataque tiene como objetivo engañar a los profesionales de la sanidad utilizando información relacionada con la pandemia para convencerles de que abran correos electrónicos infectados con algún tipo de virus informático y comprometer así la seguridad de todo el entorno. Además, nuestro equipo de investigadores ha detectado un incremento en el uso de nuevas tácticas de ransomware contra hospitales por medio de la cual los cibercriminales primero extraen información sensible para filtrarla y forzar el pago del rescate.

Es fundamental destacar que los cibercriminales nunca descansan, por lo que se encuentran siempre al acecho de cualquier oportunidad para poder lanzar ciberataques que pongan en riesgo la protección de la información tanto de usuarios como de empresas. En otras palabras, están tratando de aprovechar que el foco general de la actualidad gira en torno a la crisis de la COVID-19 para lanzar campañas de ciberamenazas como phishing, malware, etc. con el objetivo de crear confusión, generar beneficios económicos, bloquear hospitales, etc. En términos generales, pero ahora más que nunca, alcanzar un alto grado de ciberseguridad todavía está en desarrollo.

"La mayoría de empresas no está preparada para los ciberataques, tienen protecciones de hace 10 años".

¿Cómo ha cambiado el mundo desde que se inventó el Firewall? ¿Estamos más en riesgo que nunca?

El mundo actual ha experimentado un gran cambio desde que se creó el Firewall, hace ya tres décadas. El salto tecnológico que se ha producido es impresionante a todos los niveles: conocimiento, desarrollo, implementación, etc. Por ponerte un ejemplo, cuando se inventó el Firewall, nadie imaginaría que un pequeño teléfono móvil sería mucho más potente que el mejor ordenador de la época. En la actualidad, nos encontramos inmersos en la lucha contra la Gen V de ciberamenazas, aunque ya comenzamos a ver las primeras muestras de la Gen VI, que engloba ataques dirigidos contra las redes 5G y la conectividad total entre dispositivos, así como redes IoT y entornos cloud.

Sin embargo, las empresas no han equiparado la evolución de sus sistemas y productos de seguridad acorde a las nuevas generaciones de amenazas. Según nuestros datos, sólo están protegidas frente amenazas de Gen II o Gen III. Ahora se cuentan por miles los dispositivos que tienen acceso a internet, por lo que son susceptibles de ser hackeados, y por tanto suponen un riesgo.

Evidentemente los riesgos a los que nos enfrentamos son mucho mayores en número y peligrosidad que aquel entonces, pero también estamos más capacitados para protegernos.

¿Hasta qué puntos estamos expuestos?

La evolución de los ciberataques a lo largo de las últimas décadas es muy significativa. Cada vez son más sofisticados y con una mayor capacidad para evadir las medidas de seguridad tradicionales. A lo largo de las últimas décadas, hemos pasado de ataques o virus informáticos sencillos a equipos de sobremesa a finales de los 80, hasta llegar a la actual, la sexta, que destaca por los nanoataques, capaces de infectar e infligir daños a cualquier dispositivo conectado a la red IoT, 5G, etc.

La accesibilidad al mundo virtual tiene innumerables beneficios, pero también hace que todos los usuarios estemos mucho más expuestos a convertirnos en una nueva víctima de los cibercriminales en comparación con la situación predominante 3 décadas atrás, cuando sólo unos pocos podían conectarse a internet.

Los riesgos a los que nos enfrentamos son mucho mayores en número y peligrosidad, pero estamos más capacitados para protegernos.

¿Cómo se comportan las nuevas generaciones de ciberamenazas?

Las nuevas generaciones de ciberamenazas destacan por ser mucho más sofisticadas y tener una mayor capacidad para no sólo evadir las primeras barreras de seguridad, sino también para pasar desapercibidas frente a análisis más en profundidad. Asimismo, cabe destacar que las nuevas generaciones de ataques cibernéticos destacan también por la variedad de posibilidades, ya que más allá de viejos conocidos como el phishing o el ransomware, tenemos que estar preparados para protegernos frente a novedades como las Fake News, etc.

Por otra parte, cabe destacar que las nuevas generaciones de ciberamenazas destacan también por su capacidad de propagación a través de múltiples dispositivos, por lo que cualquier ataque lateral a través de una red profesional o personal es capaz de poner en riesgo infinidad de dispositivos.

¿Qué tendencias en ciberseguridad veremos este año?

De cara a este 2020, los principales ciberataques estarán relacionados con tecnologías punteras como la nube y las amenazas relacionadas con los dispositivos móviles. Nos encontramos inmersos en un proceso de cloudificación privado y público (ahora más que nunca debido a la implantación del teletrabajo como consecuencia de la expansión de la COVID-19), por lo que la migración a la nube es uno de los principales puntos débiles en las empresas Así lo reflejan nuestros datos, ya que un 15% de las empresas ha sufrido algún tipo de vulnerabilidad en la nube. En lo relativo a los dispositivos móviles, la gran revolución tecnológica del próximo año será la implantación del 5G, que supondrá un nuevo reto para las empresas y administraciones públicas a la hora de proteger sus dispositivos. Asimismo, el malware móvil mantendrá su tendencia alcista.

Por otra parte, además de las nuevas generaciones de amenazas, no conviene olvidarse de ciberataques como el ransomware dirigido y el phishing, que se mantiene como uno de los vectores de ataque con mejor porcentaje de éxito para los cibercriminales. No obstante, es fundamental destacar que la COVID-19 va a marcar un antes y un después en las tendencias en ciberseguridad. De hecho, los datos de nuestra encuesta sobre cómo la COVID-19 va a afectar a la seguridad de las empresas refleja que el 61% de los encuestados se mostraron preocupados por los riesgos de seguridad y los cambios que se necesitan para facilitar el teletrabajo, mientras que el 55% señalan que la seguridad del acceso remoto debía mejorarse, y el 49% está preocupado por la necesidad de aumentar la seguridad de los puntos finales.

Por tanto, todavía está por ver cómo evolucionará la situación una vez el virus desaparezca, pero lo que está claro es que la ciberseguridad es y será fundamental para las empresas.

Gil Shwed, CEO de Check Point.

¿Tenemos que tomarnos más en serio el peligro del Internet de las Cosas? ¿Cómo podríamos asegurarnos de que nos estamos protegiendo bien?

Sin duda. Es fundamental tomarse más en serio el peligro y los ciberriesgos asociados al Internet de las Cosas, puesto que un 25% de los ciberataques que detectamos en Check Point en la actualidad están relacionados con dispositivos IoT. ¿Por qué? Muy sencillo, son fáciles de hackear debido a que en muchas ocasiones no tienen la última versión disponible del sistema operativo, no se tienen en cuenta desde un punto de vista de ciberseguridad, etc.

Cuanto más grande e inteligente es el entorno que nos rodea, mayores son los riesgos a los que nos expone. Además, la dificultad para proteger cada vez más dispositivos significa que no estamos realmente preparados para afrontar las amenazas que se ciernen sobre el IoT. Ante esta situación, desde Check Point enviamos un mensaje claro: la prevención es la mejor estrategia de seguridad. En otras palabras, la mejor manera de asegurarnos de que nos estamos protegiendo correctamente no consiste en implementar medidas de seguridad para subsanar las consecuencias de un ciberataque, sino en contar con aquellas que permitan evitar que esas amenazas nos afecten.

La migración a la nube es uno de los principales puntos débiles en las empresas.

¿Debería enseñarse ciberseguridad en los colegios?

Es una buena pregunta. Cuantas más personas sean conscientes de las amenazas cibernéticas y de cómo protegerse, más preparados estarán para enfrentarse los desafíos del mundo digital. Esta es la razón por la que apoyamos muchas actividades en escuelas y colegios para permitir el acceso a este tipo de conocimiento.

En este sentido, en Check Point estamos muy concienciados con la necesidad de ofrecer oportunidades para tener acceso a educación en ciberseguridad, por lo que llevamos a cabo una apuesta muy ambiciosa a través de nuestro programa SecureAcademy. Esta iniciativa, que está presenta en más de 100 universidades de 40 países del mundo, ofrece formación completa sobre temas de ciberseguridad a los estudiantes. De esta forma, fomentamos el acceso a nuevas oportunidades educativas y profesionales en el sector de ciberseguridad, ya que los estudiantes que superan el examen de certificación al final del curso tendrán la oportunidad de realizar una entrevista laboral en las oficinas globales de Check Point, o en su red de más de 5.000 organizaciones afiliadas.

¿En qué proyectos se encuentra trabajando actualmente?

El pasado febrero celebramos en Viena nuestro evento internacional CPX 360, donde presentamos las últimas innovaciones y soluciones tecnológicas en las que estamos trabajando. Entre ellas se encuentra Infinity NEXT, una arquitectura de seguridad de cloud nativa consolidada que está diseñada para proteger cualquier punto dentro de una red corporativa en cualquier lugar gracias a la novedosa tecnología de nanoagentes y un completo panel de más de 60 soluciones y servicios de protección y prevención de amenazas.

Infinity NEXT, además, ofrece protección sin interrupciones y actualizaciones constantes para cualquier red, dispositivos móviles, así como entornos IoT y cargas de trabajo multi-cloud. De esta forma, las empresas pueden elegir entre utilizar la totalidad de las tecnologías disponibles en la suite de Infinity Next o implementar aquellos módulos específicos que se adaptan a sus necesidades inmediatas con total flexibilidad y facilidad de manejo desde un único panel de control.

Por otra parte, y ante la situación actual, hemos desarrollado Quantum, una nueva gama de gateways de seguridad que pone a disposición una combinación de herramientas de protección avanzadas líder en el mercado que ofrece más del doble del rendimiento con la mitad de consumo energético en comparación con los dispositivos del resto de la competencia. Esta nueva serie de productos ofrece a las empresas protección, escalabilidad, facilidad de despliegue y control sin precedentes desde sus oficinas hasta los centros de datos corporativos.

Cuanto más grande e inteligente es el entorno que nos rodea, mayores son los riesgos a los que nos expone.

Asimismo, contamos Check Point Maestro, la primera solución de seguridad de red realmente hiperescalable de la industria. una nueva arquitectura hiperescalable que ofrece a los negocios de cualquier tamaño, la potencia y flexibilidad de las plataformas de seguridad de nube y la posibilidad de expandir sus pasarelas de seguridad existentes hasta una capacidad de hiperescalar sin interrupciones (seamless). En este sentido,la solución de seguridad como servicio R80 (MaaS) acelera y simplifica aún más la gestión de procesos de seguridad en las empresas al eliminar acciones como las actualizaciones o el mantenimiento manual, y facilitando la escalabilidad bajo demanda. Junto con el paquete gateways avanzados de Fast Track Security Network, R80 ofrece a los clientes la forma más rápida de hiperescalar, así como una red de seguridad de alta calidad al mismo tiempo que se mejora la eficiencia de sus operaciones.

Finalmente, para hacer frente a los ciberataques de 5º y 6º generación dirigidos a las redes 5G y el Internet de las cosas, el año pasado integramos Cymplify a nuestra arquitectura INFINITY con el objetivo de ofrecer una solución de seguridad consolidada que fortalece y protege el firmware de los dispositivos de IoT, De esta forma, reforzamos nuestra capacidad para reducir la exposición de nuestros clientes a los ciberriesgos asociados al internet de las cosas, al mismo tiempo que abordamos de forma proactiva las amenazas y vulnerabilidades relacionadas con la esta tecnología sin interrumpir las operaciones críticas.